eyemovicのBtoB業界向け

システム開発実績

eyemovicでは今までに数多くのAWS、クラウドインフラ上での、センシングデータなどの分析、加工、API化、

業務効率化につながるWebシステムなどを設計、開発してきました。

その中でも開発実績の多い業界は通信業界・不動産業界・製造業・自治体などになります。

-

通信業界

格安スマホや会員管理など、事業展開に合わせて求められるクラウド環境開発とシステム開発を行っています。

-

不動産業界

不動産物件サイトの管理システムや業務管理システムの開発、クラウド化など事業加速化のための幅広い開発を行っています。

-

製造業

提供製品から出力される稼働状況をクラウドとつなげ、センターで統合管理するなどのシステムや画面デザインの開発を行っています。

-

1次産業

農業を中心にデータセンシング機器の開発、クラウドサービスの構築などハード、ソフト開発をワンストップで行えます。

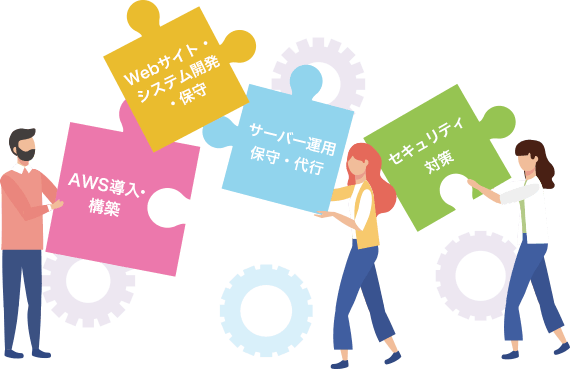

ソリューション

デジタル技術を組み合わせ、お客様のビジネス課題を解決いたします。

クラウド、サーバレス、コンテナ、そしてBizDevOpsの組み合わせにより、柔軟性とスケーラビリティを備えたシステムを構築します。

これにより、コスト削減、迅速な開発・展開、セキュリティの向上など、さまざまな利点を享受できます。

ビジネスの成長をサポートし、競争力を高めるために、私たちの先進的なソリューションをお試しください。

企画・開発・導入支援

eyemovicが選ばれる理由

新規性の高いWebサービス開発やスケール性を必要とするシステム構築など、

グローバルを展望するお客様のIT開発パートナーとして開発力とお客様のビジネス機会を共に創る姿勢が評価されています。

-

AWSサーバー設計、構築知識

オンプレからの移行、負荷分散や冗長化、セキュリティ対応などWebコンテンツを安心、安全、安定的に稼働させる為の必要なサーバー要件定義から設計、構築、保守までの知識と実績を保有しています。AWS 認定ソリューションアーキテクト 有資格者在籍。

AWSパートナーページはこちら -

豊富なコンテンツ開発実績

社内にディレクション、デザイン、フロントエンド、バックエンド、保守運用の各専門スタッフが所属し、AWS上で稼働するコンテンツをワンストップで開発、保守可能です。2005年創業以来多くの開発を通して、Webサイト、システム開発の成功経験をノウハウ化しています。

-

全国何処でも対応可能

クラウドツールを駆使して、離れたお客様と共に開発を行うことが可能です。普段クラウドツールを使い慣れてないお客様にも、使いやすいツールのご提案、導入サポートすることで、お客様の業務改善にも繋がるケースが増えています。37都道府県70市町村に所在する企業、自治体様との取引実績があります。

-

松山オフィスのみ 社内セキュリティ体制

お客様のデータ取り扱い、コンテンツを開発、加工する上で、機密性の保持は最重要と考え各種セキュリティ対策を行っております。

情報セキュリティマネジメントシステムの国際規格であるISO/IEC27001(ISMS)認証を取得しています。

トピックス

トピックス一覧はこちら-

弊社社員がAWS 認定クラウドプラクティショナーの資格を取得しました。

弊社ではAWS環境でのWebサイト・システム開発、保守運用、セキュリティ対策など...

-

弊社社員がAWS 認定ソリューションアーキテクト – アソシエイトの資格を取得しました。

弊社ではAWS環境でのWebサイト・システム開発、保守運用、セキュリティ対策など...

-

弊社スタッフがAWS 認定システムオペレーション (SysOps) アドミニストレーター – アソシエイトの資格を取得しました。

弊社ではAWS環境でのWebサイト・システム開発、保守運用、セキュリティ対策など...

-

弊社スタッフがWebデザイナー検定ベーシックの資格を取得しました。

弊社ではAWS環境でのWebサイト・システム開発、保守運用、セキュリティ対策など...

AWSコンサルティングパートナー・セレクトティアです

AWSコンサルティングパートナー・セレクトティアです